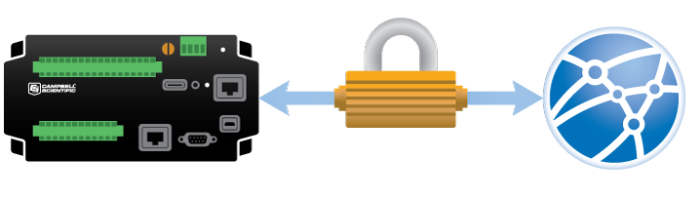

Les mesures de sécurité pour les dataloggers connectés à Internet.

par Dana Worley | Mis à jour le : 12/07/2016 | Commentaires : 2

L'Internet des objets offre beaucoup d'avantages dans notre monde d'aujourd'hui. Il y a des appareils grand public qui vous permettent de surveiller et de contrôler l'éclairage et la musique d'ambiance dans votre maison, de garder trace du souper de la semaine dernière dans votre réfrigérateur et de vous aider à préparer une tasse de café tout en surveillant le nombre de grains de café que vous avez laissés dans le placard. La liste des appareils connectés à Internet qui sont conçus pour rendre notre vie plus facile grandit tous les jours. Cependant, comme nous l'avons vu récemment dans les médias, il y a un inconvénient à cette connectivité largement distribuée : les périphériques connectés à Internet qui ne sont pas correctement sécurisés peuvent poser un risque de sécurité.

Contrairement aux fabricants de dispositifs grand public, chez Campbell Scientific, la sécurité des centrales d'acquisition de données et l'intégrité des données ont toujours été au sommet de nos préoccupations lorsque nous développons des instruments. Dans cet article, je fourni un résumé des mesures de sécurité disponibles pour nos centrales de mesure connectés à Internet. J'espère que vous pourrez utiliser ces informations pour sécuriser votre datalogger, vos données et votre réseau tout en vous assurant que vous avez l'accès dont vous avez besoin, pour accomplir vos tâches de collecte de données.

Une approche en deux parties de la sécurité

Les systèmes d'acquisition de données de Campbell Scientific sont représentés en deux parties : le matériel du datalogger et le logiciel utilisé pour gérer le matériel. Les mesures de sécurité pour ces deux composantes sont traitées séparément dans cet article ; Cependant, gardez à l'esprit qu'une combinaison de ces mesures garantit l'intégrité globale et la fiabilité de votre système d'acquisition de données.

Sécurisation du matériel : Centrales de mesure CR3000, CR1000, CR800/850, CR300 et CR6

Suivez les conseils dans chacune des trois étapes ci-dessous :

- Sécurisez les services réseau de votre datalogger, qui comprennent le HTTP, le FTP, Telnet et PakBus/TCP.

- Désactiver tous les services dont vous n'avez pas besoin

- Désactiver le Ping pour empêcher la découverte d'un enregistreur de données sur votre réseau.

- Si le FTP est activé, définissez le nom d'utilisateur FTP et le mot de passe.

- Si le HTTP est activé, définissez le nom d'utilisateur et le mot de passe HTTP. Pour ce faire, créez et stockez un fichier .csipasswd sur l'enregistreur de données.

- Ajoutez un mot de passe PakBus TCP. Le mot de passe PakBus TCP contrôle l'accès à la communication PakBus (c'est-à-dire le protocole utilisé par LoggerNet et d'autres logiciels) sur une liaison TCP/IP

- Si la transmission de données chiffrée est importante pour vous, configurez la clé de cryptage PakBus pour chiffrer tous les paquets PakBus en utilisant le cryptage AES-128.

- Configurez le mot de passe numérique à cinq chiffres dans l'enregistreur de données

- Si vos fichiers de programme CRBasic contiennent des informations sensibles, nous vous suggérons de les chiffrer.

- Pour une protection supplémentaire, masquez les fichiers de programme CRBasic sur le lecteur de CPU de votre centrale de mesurer.

- Vous pouvez utiliser l'utilitaire de configuration de périphérique (DevConfig) pour désactiver ou autoriser les services réseau et pour définir des mots de passe dans votre enregistreur de données, si nécessaire.

-

Sécurisez vos périphériques.

- Activer la sécurité des périphériques, là où elles sont disponibles.

- Veuillez changer les noms d'utilisateur et les mots de passe par défaut des appareils connectés à votre centrale de mesure, tels que les modems cellulaires et les caméras.

-

Surveillez votre enregistreur de données pour les changements.

- Contrôlez les signatures des programmes et des systèmes d'exploitation.

- Contrôlez le contenu des fichiers CPU, USR et CRD.

Mise en œuvre de la sécurité dans les logiciels utilisant LoggerNet Admin

Vous pouvez utiliser le LoggerNet Admin software program pour communiquer et programmer votre centrale de mesure, ainsi que pour collecter des données. LoggerNet Admin inclut un gestionnaire de sécurité, que vous pouvez utiliser pour configurer cinq niveaux de comptes d'utilisateurs. Chaque niveau accorde des degrés divers d'accès aux fonctionnalités dans le logiciel (et donc, le contrôle de la centrale de mesure). Vous trouverez de plus amples détails sur un article de notre blog qui sera mis en ligne prochainement au sujet de la Sécurité de LoggerNet Admin.

Conclusion

Tout comme tout autre appareil connecté à Internet, aucun système d'acquisition de données n'est invulnérable. Cependant, les risques associés aux systèmes de Campbell Scientific peuvent être atténués par des mesures appropriées. La clé pour sécuriser votre datalogger, vos données et votre réseau sera de mettre les contrôles en place pour assurer que votre centrale de mesure soit sécurisée, tout en permettant l'accès dont vous avez besoin pour compléter vos tâches d'acquisition de données.

Si vous avez des questions sur la sécurité relative au matériel ou aux logiciels de Campbell Scientific, laissez un commentaire ci-dessous ou communiquez avec votre bureau ou votre représentant local de Campbell Scientific.

Dana Worley maintenant à la retraite a rejoint Campbell Scientific, Inc. en tant qu'ingénieur d'application en 1997. Elle a travaillé dans les domaines du support et des formations, rédiger une documentation écrite en ligne, et gérer les équipes de test et de support logiciel, une ligne de produits logiciels et des projets de recherche et développement. Dana dirige actuellement notre équipe d'assistance technique au sein du département des services à la clientèle. Elle aime la randonnée, le vélo, les voyages et la photographie, et c'est une artiste accomplie spécialisée dans le verre.

Dana Worley maintenant à la retraite a rejoint Campbell Scientific, Inc. en tant qu'ingénieur d'application en 1997. Elle a travaillé dans les domaines du support et des formations, rédiger une documentation écrite en ligne, et gérer les équipes de test et de support logiciel, une ligne de produits logiciels et des projets de recherche et développement. Dana dirige actuellement notre équipe d'assistance technique au sein du département des services à la clientèle. Elle aime la randonnée, le vélo, les voyages et la photographie, et c'est une artiste accomplie spécialisée dans le verre.

Commentaires

Vim | 12/08/2016 at 01:13 AM

This is a very interesting blog post. Another point to add, the advantages of including all the levels of security could be to reduce data throughput. If you are using cellular modems or even IP based satellite modems, costs can be expensive. If you have someone constantly sending requests (ping or just a brute force IP based attacks) to a public facing IP address for the datalogger then data costs can mount. Having these levels of security can reduce or deny some of these request/attacks.

Dana | 12/09/2016 at 09:20 AM

Hello Vim,

There are many ramifications of having an unsecure device on an accessible network, and costs are certainly a big one. Thank you for point this out. Best -- Dana

Please log in or register to comment.